Blockchain Security: Премиум защита за предприятия

С нарастващите кибер атаки всяка година, мнозина сега обмислят сигурността на блокчейн за пълната защита. Е, блокчейн технологията цъфти отдавна и е популярна за много сектори вече.

Започвайки от управлението на веригата за доставки, здравеопазването, финансите, енергетиката, IoT и много други, сега започва да се разпространява и в сферата на сигурността.

Въпреки това, много от вас са доста скептични по отношение на цялата концепция за сигурност на блокчейн и дали е в състояние да се справи с товара.

За да ви помогнем да разберете дали трябва да обмислите сигурността на блокчейн за вашата организация, ние събираме цялата необходима информация за киберсигурността. И така, днес ще говоря за всичко, което трябва да знаем за киберсигурността на блокчейн.

Contents

- 1 Съдържание

- 2 Глава 1: Какво е киберсигурност?

- 3 Глава 2: Различни видове заплахи за киберсигурността

- 3.1 Нарушаване на данни

- 3.2 Несигурен потребителски интерфейс на приложението

- 3.3 Облачно злоупотреба

- 3.4 Атака на зловреден софтуер

- 3.5 Безфайлов зловреден софтуер

- 3.6 Крипто-зловреден софтуер

- 3.7 Заплахи с нулев ден

- 3.8 Загуба на данни

- 3.9 Хакване

- 3.10 Еднофакторни пароли

- 3.11 Вътрешен човек

- 3.12 Stegware

- 3.13 Недостатъци в Интернет на нещата (IoT)

- 3.14 Shadow IT системи

- 3.15 Имейл за фишинг

- 3.16 Китолов

- 3.17 Донесете собствените си правила за устройство (BYOD)

- 3.18 DDOS

- 4 Глава 3: Може ли Blockchain да поправи киберсигурността?

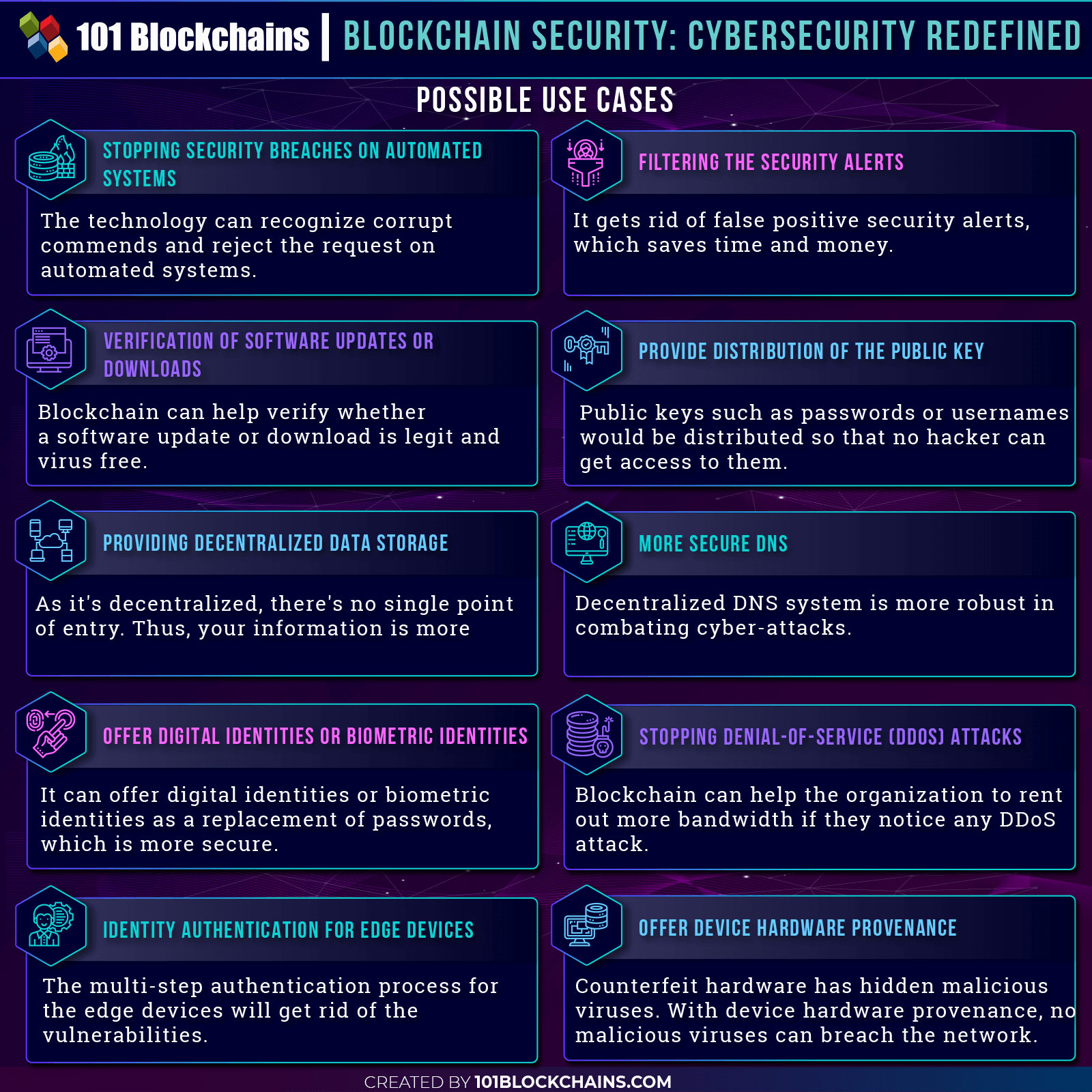

- 5 Глава 4: Защита на блокчейн: Възможни случаи на употреба

- 5.1 Проверка на софтуерни актуализации или изтегляния

- 5.2 Спиране на разпределени атаки за отказ на услуга (DDoS)

- 5.3 Предлагайте цифрови идентичности или биометрични идентичности

- 5.4 Спиране на нарушения на сигурността на автоматизирани системи

- 5.5 По-сигурен DNS

- 5.6 Осигуряване на децентрализирано съхранение на данни

- 5.7 Удостоверяване на самоличност за Edge Devices

- 5.8 Осигурете разпространение на публичния ключ

- 5.9 Предложете хардуерно произход на устройство

- 5.10 Филтриране на сигналите за сигурност

- 6 Глава 5: Примери за блокчейн киберсигурност на работното място

- 6.1 Сантандер

- 6.2 Национална банка на Канада

- 6.3 Barclays

- 6.4 Променете здравеопазването

- 6.5 Връзки със здравето

- 6.6 Щат Колорадо

- 6.7 Австралия

- 6.8 Малта

- 6.9 Агенция за отбранителни научноизследователски проекти (DARPA)

- 6.10 Китайски военни

- 6.11 Lockheed Martin

- 6.12 Автоматизация на Flex и Rockwell

- 6.13 Министерството на енергетиката на САЩ

- 6.14 Етичен

- 6.15 Британски енергиен сектор

- 6.16 Граждански ядрен сектор в Обединеното кралство

- 6.17 Даниели

- 6.18 Министерство на отбраната на Естония

- 7 Глава 6: Крайна бележка

Съдържание

Глава 1: Какво е киберсигурност?

Киберсигурността е начин за защита на компютри, мобилни устройства, сървъри, данни, мрежи и електронни системи от злонамерени атаки. Някои от вас може да го знаят като електронна информационна сигурност или защита на технология за формиране.

Можете да приложите този термин в много категории, като например бизнес за изчисляване на мобилни устройства. Основно обаче те са разделени на шест типа категории. И във всеки случай сигурността е от съществено значение.

-

Мрежова сигурност:

Това е предимно практиката за осигуряване на всякакъв вид компютърни или сървърни мрежи от натрапници. Освен това те биха могли да бъдат опортюнистичен злонамерен софтуер или всякакъв вид насочени нападатели.

-

Информационна сигурност:

Този вид киберсигурност ще защити неприкосновеността на личния живот или данните или целостта на всякакъв вид информация в хранилището или каквото и да е предадено.

-

Сигурност на приложението:

Това са главно протоколите за сигурност, които пазят устройствата или всяка програма без зловреден софтуер. В действителност компрометираното устройство или приложение може да предложи достъп до информацията, която е предназначена да защитава.

Освен това, успешен процес на защита ще започне във фазата на приложение, преди приложението дори да може да повлияе на устройствата.

-

Оперативна сигурност:

Основно този тип защита обработва всички решения или процеси, необходими за защита на всички активи на данните. Освен това това е общ термин, защото много процеси попадат в категорията. В действителност нивата на разрешения или правилата за ограничаване на достъпа на потребителите попадат тук.

Освен това определянето къде и как ще се съхранява информацията също е голяма част от този въпрос.

-

Сигурност на бизнеса:

Това е една от основните процедури за сигурност. В действителност бизнес сигурността ще изисква комбинация от всички категории киберсигурност. Те обаче могат да изискват в голям мащаб. Също така, бизнесът трябва да поддържа услугата защитна стена, когато има минимални активи или ресурси. По този начин много протоколи за сигурност са проектирани да използват по-малко ресурси, но предлагат повече резултати.

-

Възстановяване след бедствие:

Това е необходима част от всеки протокол за киберсигурност. Всяка организация или физическо лице би трябвало да носи отговорност за всеки инцидент или загуба на данни. Освен това е по-скоро като резервен план, ако по някакъв начин защитата не е успяла да спре атаката.

-

Обучение за крайни потребители:

И накрая, образованието за крайни потребители би помогнало на всякакъв вид предприятия да разберат по-добре непредсказуемия фактор – хората. Обикновено човешките грешки причиняват отказ на по-голямата част от системата за сигурност, защото това се случва отвътре.

В действителност повечето служители не знаят как да различат различните програми или да разберат кои имейли съдържат вируси. Ето защо обучението за крайни потребители е наистина важно, когато става въпрос за пълна сигурност на организацията. По този начин хората се осигуряват както отвътре, така и отвън.

Наистина ли се нуждаете от киберсигурност?

Преди да зададете този въпрос, трябва да знаете, че киберсигурността е огромна заплаха през 2019 г. поради увеличаването на използването на технологиите. Колкото повече разчитате на него, толкова повече трябва да имате предвид сигурността за него.

В действителност изглежда, че мнозина смятат, че това не е толкова необходимо, или могат да прекарат дните си, без да получават никаква сигурност.

Това обаче не е истината. Само в САЩ средната цена на киберпрестъпността е 13 милиона долара за организации. Не само това, но и щетите на година се очаква да достигнат $ 6 милиона до 2021 година!

Да! Това е огромно количество и е крайно време организациите да започнат да се грижат повече за консенсусите на киберпрестъпността. Ето защо, за да се борим с всички проблеми и да разпознаем кой е зловредният код, Националният институт за стандарти и технологии смята, че е най-добре да има мрежи за наблюдение по всяко време.

Всяка киберсигурност противодейства на три вида заплахи –

- Киберпрестъпления, включително група или отделно лице, насочено към система за прекъсване или финансова печалба.

- Кибератаки поради политическа изгода или някакъв вид политическа мотивация. Освен това основно те включват информация, която не събира нищо друго.

- Кибер терорът, който използва електронни устройства, за да предизвика някакъв страх или паника.

Създаден за всички

В действителност заплахите за киберсигурност ще засегнат всякакъв вид индустрия, независимо от размера. Големите имена обаче имат най-много цели от всички. Освен това, това не е ограничено само до една индустрия. В действителност много индустрии като правителството, финансите, производството, здравеопазването, веригата на доставки, IoT и много други се оплакват от киберпрестъпления.

Някои от тях са по-предпочитани, тъй като могат да събират финанси или да използват данните, за да изнудват хората. В други случаи те са насочени най-вече към бизнеси, които обикновено са в мрежова система, за да предоставят клиентски данни.

Проблемът обаче е, че в днешния свят не можете да бъдете извън мрежата или извън мрежата. Така че защитата на вашите данни ще бъде по-трудна.

Глава 2: Различни видове заплахи за киберсигурността

-

Нарушаване на данни

До 2019 г. много организации са повече от нетърпеливи да започнат да използват съхранение на данни в облак като свое място за съхранение на информация. Така че мнозина се отказват от старите си традиционни методи за съхраняване на цялата информация и преминаване към по-сигурни платформи.

Въпреки че може да звучат наистина безопасно, те не са съвсем безопасни, както си мислите. Проблеми като офлайн архивиране на данни офлайн се противопоставят на повече проблеми. В действителност виртуалната машина в мрежата може да има достъп до вашите файлове, дори ако е офлайн.

По този начин той може да получи ключовете и това води до изтекла информация. Но защо се случва това? Е, обикновено в една и съща среда, много приложения са склонни да работят заедно. В резултат на това те могат да имат достъп до базата данни един на друг без никакви проблеми.

Единственият лек за този проблем е да бъдете много селективни, докато избирате вашия доставчик на облак. Въпреки това, все пак може да не гарантира 100% безопасност от нарушения на данни.

-

Несигурен потребителски интерфейс на приложението

Може би вече сте в облачен доставчик. Но няма да сте единственият, който използва интерфейса, нали? Е, това създава дупка в сигурността. В действителност сигурността на всеки конкретен интерфейс ще остане единствено на доставчика на облак.

И така, как се случва пробивът чрез потребителския интерфейс на приложението? Обикновено, когато липсва строга защита, това обикновено идва от процеса на удостоверяване и криптиране. Така че, интерфейсът за удостоверяване не е достатъчно защитен, за да предпази хакерите!

В действителност много от организациите изглежда не се вглеждат задълбочено в това, което им предлага доставчикът на облачни услуги. Това се случва толкова често и те плащат цената с кибер атаки.

-

Облачно злоупотреба

Облаците се злоупотребяват силно, когато става въпрос за регистрация за първи път. Нека обясня. Да предположим, че искате да получите една от техните инфраструктури като оферта за услуги и за това трябва да излезете и да предоставите информация за кредитната си карта.

След като се регистрирате, след няколко дни започвате да получавате имейли със спам и други злонамерени атаки. Освен това дори виждате как вашата кредитна карта получава сметки за услуги, които никога не сте използвали. Това на практика е често срещана сцена.

Не казвам, че всеки доставчик на облак е еднакъв или че доставчиците са включени в него. Липсата на сигурност в процеса на регистрация обаче води основно до тези проблеми. За съжаление доставчиците на услуги не са оборудвани със страхотно приложение за сигурност, за да контролират напълно процеса на регистрация.

Така че в резултат на това много злоупотребяват с облачната среда.

-

Атака на зловреден софтуер

Атаките срещу злонамерен софтуер са друга заплаха за киберсигурността през 2019 г., за която трябва да внимавате. В действителност атаката на злонамерен софтуер обикновено се отнася до злонамерени софтуерни дейности, които те извършват, без собственикът да знае нищо.

Освен това има толкова много видове атаки на злонамерен софтуер и повечето от тях се случват от всякакви безплатни софтуерни програми или файлове. Освен това наличието на система за интернет сигурност със задна дата може да доведе до атаки на зловреден софтуер.

Ако злонамерен софтуер по някакъв начин попадне в мрежата на организации чрез един от компютрите, това може да причини голямо опустошение.

-

Безфайлов зловреден софтуер

Това са предимно тип зловреден софтуер, който изглежда не съществува като файлове. Освен това, безфайлният зловреден софтуер е по-опасен от обикновения, тъй като не можете да откриете коя е засегнатата програма или файл.

Не можете да го намерите във вашата система. В действителност те заемат RAM паметта и продължават да работят във фонов режим. Те обаче са видими, след като атакуващите ги активират и това започва да предава информация на третата страна.

Много хакери използват тази система, за да вмъкват зловреден софтуер в мрежата на банката с помощта на банкомат. И така, щом зловредният софтуер влезе в системата, те активират програмата и получават пълен контрол над нея. Освен това, в други случаи те също могат да използват този тип зловреден софтуер, за да разтоварят различни видове зловреден софтуер.

В действителност те са наистина трудни за откриване дори със софтуер за интернет защита.

-

Крипто-зловреден софтуер

Е, с нарастването на криптовалутите през последните години, много хакери вече използват този нов метод за хакване. Следователно, с помощта на крипто зловреден софтуер, сега хакерът може да получи достъп до изчислителната мощност на заразеното лице. Освен това те го използват за добив на криптовалути.

Така че, веднага щом заразеният ви браузър стане онлайн, хакерът автоматично ще получи достъп до него и ще го използва за добив на криптовалути. Това обаче не е пряко вредно или нараняващо ви по някакъв начин. Но това нарушава процесорната мощност на вашия компютър и го забавя.

Ще видите излишното време за зареждане и бавната производителност от нищото. И след кратко време компютърът ви в крайна сметка ще се повреди поради прекомерно копаене.

-

Заплахи с нулев ден

Очевидно вече знаете, че целият софтуер не е толкова перфектен. В действителност повечето програми започват с дупки в сигурността, известни като уязвимости. Освен това тези вратички са силно използвани от хакери. По този начин, когато хакерите измислят вратичка и я използват, преди разработчиците да могат да разрешат проблема, е заплаха от нулев ден.

Така че, дори ако вашата програма е легитимна или идва от добри разработчици, може да има шанс хакер да злоупотреби с вратички и да достави друг зловреден софтуер, използвайки това. Само си представете, че един от вашите работодатели е отворил файл и е пуснал рансъмуер в системата.

Можете ли да си представите какви биха били загубите?

-

Загуба на данни

Загуба на данни може да се случи по какъвто и да е повод. Кибер атаките обаче са на първо място в този списък. Всеки ден много организации се сблъскват с изтриване и промяна в данните си без подходящо разрешение. Освен това причината за това може да е ненадеждно съхранение.

Това обаче има сериозни последици за организациите. Загубата на данни би довела до огромно препятствие и разрушаване за бизнес линията. Освен това може да развали репутацията на вашата марка; можете да загубите клиенти и да загубите финанси.

Тук под кибер атака имам предвид и от съоръжението. Ако нямате подходящ метод за защита или откриване, това вероятно ще ви засегне.

-

Хакване

Хакерството съществува от поколения насам и сега е огромна грижа за организациите. Не мога да кажа кога тенденцията наистина може да се промени; това обаче няма да стане скоро, това е сигурно.

Поради надеждността на технологията, сега хакерите могат да използват слабите места, за да влязат в системата. В действителност хакерството се случва главно поради споделяне на идентификационни данни или лоши процедури за защита с парола. Освен това много хора, работещи в организации, не знаят да не споделят своите пълномощия с уеб портали.

Ето защо, когато хакер влезе в мрежата на служителя, хакерът също получава достъп до вътрешната мрежа. По този начин, давайки му джакпот.

-

Еднофакторни пароли

Очевидно еднофакторните пароли сега не са достатъчни, за да защитят цялата ви информация. В действителност те са изключително лесни за хакване. И така, това дава на хакера лесен достъп до данните. За справяне със ситуацията може да ви помогне използването на многофакторен процес за удостоверяване. Това обаче все още може да не е достатъчно.

-

Вътрешен човек

Всички организации се сблъскват не само с външни заплахи, но и с вътрешни заплахи. Основно служителите във всяка организация са слаби места. Освен това бившите служители също могат да причинят сериозни щети на всяка организация.

Обикновено служителите нямат подходящите знания, за да видят вратичките или да закърпят, дори и да открият такава. В действителност мнозина дори не могат да разграничат обикновения имейл до засегнат от злонамерен софтуер имейл. Така че, за да се справят с това, много обучават служителите или дори наблюдават дейността им онлайн.

Въпреки това, поради липсата на подходящ канал за наблюдение, той продължава да представлява заплаха за всяка организация.

-

Stegware

Основно това са вид зловреден софтуер, който разширява други ефекти на зловредния софтуер. Как Е, хакерите са склонни да използват стеганография, за да скрият корумпиран файл в друг файл, като видео, изображение или съобщение. Така че може да е пред очите ви и никога да не предположите, че е заразен със злонамерен софтуер.

Обикновено киберпрестъпниците със страхотни умения за развитие всъщност могат да изработят свой собствен стегвър. Въпреки това, поради тъмната мрежа, много хакери предлагат комплекти за изграждане на техния собствен stegware и затова сега дори аматьорски хакери могат да го направят.

По този начин мнозина стават жертва и дори не могат да разберат кой е засегнатият файл, тъй като са скрити зад легитимен.

-

Недостатъци в Интернет на нещата (IoT)

Използвахме интензивно интернет на нещата през последните няколко години и той ще бъде по-модерен и в бъдеще. В днешно време повечето устройства са свързани чрез интернет на нещата. Това обаче създава някои слаби места в системата за сигурност.

Колкото и да са наистина полезни, много хора са силно загрижени да използват и тях. В действителност повечето от устройствата с интернет на нещата създават свои собствени проблеми със сигурността. Освен това самата архитектура е дефектна с големи слаби места.

Ето защо интернет на нещата също се нуждае от сигурна среда без никакви вратички, които да предлагат всички функции.

-

Shadow IT системи

Тези системи са основно ИТ софтуерът, който всъщност не се съчетава с вътрешната ИТ мрежа на организациите. Тъй като те не се поддържат, това създава пропуск в комбинирането или деактивирането на определени функции. Освен това, той е най-известен в компании, които не са склонни да търсят нова система, преди да я внедрят.

Така че, когато се случи загуба на данни в някой от ИТ софтуера, той не получава толкова голямо внимание и организациите нямат нужда да ги архивират.

Освен това с неподдържаните функции никой не може да каже кой получава достъп до него и кой не. Така че, той предлага чудесна възможност за злоупотреба на всеки. В много случаи повечето организации не проверяват преди, преди да получат ИТ ресурси от доставчици. По този начин, създаване на повече вратички.

-

Имейл за фишинг

Фишинг имейлите са имейли, които съдържат някакъв вид троянски кон или рансъмуер. Обикновено те изглеждат като нормални имейли с някои отличителни черти. И така, когато някой от компанията отвори тази поща, троянският кон влиза в системата и причинява хаос.

Този тип имейли започват атаката веднага след влизане в системата. Така че, няма време за изчакване или няма начин да се отървете от него.

Според неотдавнашно проучване над 97% от хората не могат да направят разлика между фишинг имейл и нормален имейл. Поради тази причина превантивната мярка е изключително необходима.

-

Китолов

Това е форма на бизнес атака, при която киберпрестъпникът успява да убеди целите си, че са легитимни. През последните години се очертава, че китоловът е най-голямата заплаха от всички. Освен това тези нападатели считат доверието на първия етап и по-късно, когато получат достъп, злоупотребяват с данните.

Има близо 136% увеличение на загубите поради китолов между 2016 и 2018 г. И тъй като това е различен вид хакерски подход, никоя интернет програма против зловреден софтуер не може да ви помогне.

-

Донесете собствените си правила за устройство (BYOD)

В днешно време много от организациите са склонни да насърчават служителите си да използват личните си устройства за работната среда. Освен това повишава производителността и гъвкавостта. В действителност може да изглежда страхотна политика, но създава огромна заплаха за компаниите.

Например, независимо колко активни протоколи за защита имате, засегнатото устройство на служител може лесно да наруши вашата сигурност. Няма как да разберем дали устройството на служителя е засегнато или не или няма начин да предложим сигурност и за домовете си.

Освен това личните устройства са лесни за хакване, отколкото организационните мрежи. Така че, ако хакерът стигне до устройството на служителя, той може за нула време да достигне защитната стена на вашата организация. По този начин увеличаването на общите рискове от кибер заплахи.

-

DDOS

Разпределената атака за отказ на услуга или DDOS атака е вид атака, която залива мрежата на организацията с трафик и в крайна сметка я изключва. Освен това се случва да атакуват от множество източници, които могат да достигнат до хиляди. По този начин е трудно да се проследи точното местоположение на атаката.

Така че, не можете да спрете атаката, като просто блокирате всеки конкретен IP адрес. В резултат на това мрежата се изключва, което прави всички ресурси недостъпни както за потребителя, така и за организацията. За да бъдем откровени, няма конкретна причина хакерите да правят това предимно.

Това обаче може да се дължи на увреждане на марката на организациите или просто на поемане на кредит за премахването на мрежата на голяма организация. Излишно е да казвам, че високопрофилната организация са основните цели на DDOS.

Глава 3: Може ли Blockchain да поправи киберсигурността?

Традиционните решения за сигурност не могат да се справят с кибератаки с нарастващ брой сложни и работещи машини. Въпреки това, сигурността на блокчейн в микса наистина може да помогне да бъде цялостното решение за проблемите.

Както можете да видите, секторът на киберсигурността е натоварен с проблеми. И повече или по-малко крехко кибер решение не е в състояние да се справи с всички различни видове заплахи. По този начин блокчейнът може да бъде най-обещаващото решение в момента.

Искам да кажа, помислете за това. Измина известно време, откакто технологията беше въведена за първи път. Въпреки че все още създаваше много недостатъци след годините, сега процъфтяването е чудесно решение.

Освен това той вече работи в множество организации в различни индустрии като здравеопазване, правителство, верига за доставки, енергия и т.н..

Така че, като технология на защитната стена, тя предлага много протоколи за сигурност. Освен това те получават много похвали от всички индустрии, които го използват. Така че той може лесно да отблъсне кибер атаките.

Технологията Blockchain е технология на разпределена книга, която използва възли, за да формира концепцията за децентрализация. Нещо повече, той също така използва форма на взаимен консенсус за защита на данните. Например, ако някой хакер се опита да хакне някои от възлите в мрежата, други възли могат лесно да използват процеса на консенсус, за да открият кой е лошият играч.

Освен това те могат да използват метода, за да заключат компрометираните възли и да запазят цялата мрежа. Освен това можете да видите, че сигурността на блокчейн всъщност използва няколко здрави системи, за да предложи основно резервирането и защитата от фалшифициране.

Но какво означава това?

В много термини това може да означава, че хакерите могат да свалят част от войските, но те не могат да свалят цялостната армия за сигурност на Blockchain. Както можете да видите под войски, имам предвид няколко възли, а под армия, имам предвид всички възли в мрежата.

Така че, с blockchain сигурността на микса, не е оставена промишлена операция или съхранение на информация, които да зависят единствено от единичната уязвима система. В действителност блокчейнът и киберсигурността му помагат да стане по-мащабируем и разрушителен.

Освен това това означава, че повечето политики за сигурност, като контрол на потока или въртящи се пароли, ще бъдат контролирани по-разнообразно. Още повече, че само упълномощени лица могат да получат достъп до конкретни контроли. Можете да опитате да репликирате централно и след това бавно да го разгърнете в други полета.

Нещо повече, тези контроли ще се използват защитени от фалшифициране и от всички възли в блокчейн и мрежата за киберсигурност.

Следователно, както виждате, той образува самозащитна защитна стена. По този начин той няма нито една точка на провал. Освен това няма да има неоторизиран достъп до мрежата или случайни промени в мрежата за сигурност на блокчейн.

Така че, ако сте объркани дали сигурността на блокчейн може да бъде решението, със сигурност мога да кажа, че със сигурност може. Много хора обаче не знаят от какъв тип решение за сигурност на блокчейн се нуждаят, тъй като самата киберсигурност има различни видове.

Така че, преди да изберат решението, организациите трябва да знаят точно какъв тип случаи има сигурността на блокчейн.

Искате ли да научите повече за блокчейн? Вижте презентацията на блокчейн точно сега!

Глава 4: Защита на блокчейн: Възможни случаи на употреба

Когато погледнете статистическите данни за кибератаките, ще разберете как наистина се развиват протоколите за сигурност. Освен това ще разберете как системите за кибератаки стават все по-трудни за работа с типичните протоколи за сигурност.

От началото на 2016 г. всеки ден престъпниците предприемат 4000 атаки. Освен това, каквото и да направиха хората, стана много ясно, че ескалиращата природа надвишава атаките през 2015 г. с 300%. Дори през 2015 г. атаките бяха близо 1000 на ден; обаче се утрои през 2016 г..

Някои от големите хакове също се случиха през 2016 г., когато 57 милиона акаунта на драйвери и потребители бяха компрометирани в Uber. Освен това, същата година бяха компрометирани и 412 милиона потребителски акаунта на Friend Finder.

И така, виждате, че залогът е висок сега и нито една индустрия дори не е в безопасност от атаките. В действителност хакерите търсят постоянно нови цели, които да корумпират. По този начин, дори ако сте били в безопасност през последните няколко години, не е сигурно дали вашата компания ще бъде в безопасност и в бъдеще.

Възможно е обаче да няма метод, който да предложи 100% гаранция. И все пак сигурността на блокчейн е далеч по-добра от традиционната. Както казах по-рано, тази blockchain сигурност наистина може да го намали за вас.

Освен това, като се има предвид, че блокчейн и защитната мрежа могат да попречат на хакерите да извличат чувствителна информация, ще кажа, че това е адска технология за изпробване.

Възможно е обаче да не сте толкова запознати с вероятните случаи на използване на блокчейн киберсигурност, които може да доведе до масата. И така, сега ще поразровя малко по-дълбоко в този спектър.

Вижте нашето Ръководство за блокчейн за търговско финансиране сега!

-

Проверка на софтуерни актуализации или изтегляния

Всякакъв вид троянски коне, червеи и вируси могат лесно да влязат в компютрите под различни форми. И през повечето време те са изключително трудни дори за забелязване. В началото на 2016 г. бяха създадени над 127 милиона различни видове зловреден софтуер. Честно казано, всичко това е много трудно да се идентифицира без тренирано око.

Всъщност много пъти се предлага под формата на актуализация на софтуер или фалшива опция за изтегляне на софтуер. Искате ли какво е по-страшно? Всеки ден институтът AV-TEST регистрира 350 000 нови типа програми като злонамерен софтуер. Освен това Mac OS, който изглеждаше толкова недосегаем, сега е обект на злонамерен софтуер.

В действителност, само за заразяване на Mac, има 49 000 зловреден софтуер и всички те са създадени през 2018 г. Освен това, всички тези измами са толкова експертни в скриването на своите приложения и софтуер в очите, че типичните антивирусни протоколи не могат да изглеждат за да ги разберете по някакъв начин.

И вместо вас, те прибират вкъщи всички приходи, които сте спечелили с тежък труд. Не изглежда честно, нали?

Ето защо сега е необходимо да се пристъпи към случаи на използване на блокчейн киберсигурност. Освен това, решенията за сигурност на блокчейн са не само способни да разберат кой софтуер е легитимен и кой не. Но сигурността на блокчейн също може да ви уведоми дали има злонамерена актуализация.

Как го правят? Е, в технологията за киберсигурност blockchain, можете да сравните хеш функциите както на разработчиците, така и на тази, която ще изтеглите. След като сравните тези две, можете наистина да проверите дали е легитимно или не на блокчейн и платформата за сигурност.

По този начин тя драстично се отървава от главоболието от вашия списък.

Научете повече за историята на блокчейн сега!

-

Спиране на разпределени атаки за отказ на услуга (DDoS)

Разпределената атака за отказ на услуга или DDOS атака е вид атака, която залива мрежата на организацията с трафик и в крайна сметка я изключва. Освен това се случва да атакуват от множество източници, които могат да достигнат до хиляди. По този начин е трудно да се проследи точното местоположение на атаката.

Обикновено тези атаки всъщност не печелят нещо като задържане на системата за пари или получаване на лична информация. Това е по-скоро като вземане на кредит, докато унищожавате бизнеса си буквално без причина.

Освен това, нов тип DDoS софтуер също затруднява боравенето. В действителност те се крият и играят мъртви, докато системата се рестартира. Нещо повече, той може да стартира атаката отново и отново. Не можете обаче да разберете къде е източникът.

По този начин става все по-трудно да се управляват всички проблеми или да се поддържа постоянен бизнес.

Използването му за спиране на DDoS атаки е още един от случаите на използване на блокчейн киберсигурност. Но как наистина ще го направят решенията за сигурност на блокчейн? Е, на първо място, трябва да има резервен екип за спасяване на мрежата, когато тя бъде подложена на огън.

Обикновено поради повишено ниво на трафик много от мрежата на организацията се изключват. Но когато мрежата на компанията е атакувана, блокчейнът и защитната мрежа и активира допълнителните разпределени възли, за да побере повече честотна лента.

Така че, когато честотната лента се изразходва, се въвежда повече разпределение на честотната лента. Така в крайна сметка технологията за киберсигурност блокчейн печели. Но можете да използвате само този метод за увеличаване на мрежата, като използвате сигурността на блокчейн и нищо друго.

В резултат на това хакерите няма да могат да премахнат вашата организация в скоро време.

-

Предлагайте цифрови идентичности или биометрични идентичности

Повечето пароли, използвани онлайн, биха получили „слаб“ таг и просто чакаха да бъдат хакнати.

Очевидно еднофакторните пароли сега не са достатъчни, за да защитят цялата ви информация. В действителност те са изключително лесни за хакване. И така, това дава на хакера лесен достъп до данните. За справяне със ситуацията може да ви помогне използването на многофакторен процес за удостоверяване. Това обаче все още може да не е достатъчно.

Знаете ли, че според Facebook над 600 000 потребителски акаунта се хакват всеки ден само поради предсказуеми пароли? Това са много числа! И за вас е риск за сигурността и ако мрежовото удостоверяване на вашата организация се основава и на пароли.

В действителност трябва да продължавате често да сменяте паролите си, за да се конкурирате безопасно. Това обаче води до по-сложни пароли, които не можем да проследим. Освен това повечето хора не променят паролите си поради прекомерната караница. Ако обаче запазите една и съща парола дълго, тя става предсказуема.

За да ви помогнем в това отношение, тук са случаите на използване на блокчейн киберсигурност. Не само сигурността на блокчейн е в състояние да защити паролите ви, но наистина може да промени начина, по който хората влизат във всяка система.

С технологията за киберсигурност blockchain ще получите цифрови идентичности или биометрични идентичности като заместител на пароли.

В действителност цифровите идентичности или биометричните идентичности са много по-безопасни от паролите. И така, без вашия биометричен ключ никой друг наистина не може да влезе във вашите лични документи в блокчейн и защитната мрежа.

Освен това решенията за сигурност на блокчейн са не само по-сигурни, но и е по-лесно да ги използвате. В днешно време много компании предлагат това решение и за предприятия.

Вижте нашата основна презентация на Blockchain, за да научите повече за Blockchain!

-

Спиране на нарушения на сигурността на автоматизирани системи

Възходът на автономните технологии отваря нови висоти за хората и организациите. Това обаче разкри и повече вратички за влизане на хакерите. В действителност непринуденият характер на организациите или липсата на подходящи мерки за сигурност прави автономните системи по-крехки от всякога.

Хакерството съществува от поколения насам и сега е огромна грижа за организациите. Няма как да разберем дали тенденцията някога ще се промени или не. Но е безопасно да се каже, че няма да е скоро.

Поради надеждността на автоматизираната система, сега хакерите могат да използват слабите места, за да влязат в системата. В действителност хакерството се случва главно поради споделяне на идентификационни данни или лоши процедури за защита с парола.

Освен това много хора, работещи в организации, нямат знанието да не споделят своите пълномощия с уеб портали.

Ето защо, когато хакер влезе в мрежата на служителя, хакерът също получава достъп до вътрешната мрежа. По този начин, давайки му джакпот.

Следователно е време да преминете към случаите на използване на блокчейн киберсигурност. В действителност решенията за сигурност на блокчейн са способни да разберат корумпирани и невалидни входове и команди. Използвайки алгоритми, блокчейн и защитната мрежа могат да определят кога корумпирана команда се опитва да влезе в мрежата.

Още повече, че технологията за киберсигурност на блокчейн е толкова напреднала, че може лесно да ги спре без никакви проблеми. И използвайки това, можете лесно да разберете коя от автоматизираната система е компрометирана и също така да започнете процеса на възстановяване.

И така, виждате, че по този начин сигурността на блокчейн може да помогне в автоматизирани системи.

-

По-сигурен DNS

Системата за имена на домейни или DNS е нещо подобно на телефонните указатели, което помага да се определи уебсайт въз основа на IP адреса. Те са необходими главно, за да ви помогнат да намерите правилния уебсайт, когато го търсите.

Въпросът обаче е, че DNS е само частично децентрализиран. Така че всеки хакер може да получи достъп до връзката на уебсайта и IP адреса и да използва това, за да се срине по всяко време. В действителност това води до голям крах за предприятието, тъй като те губят бизнеса си и имат лошо впечатление от клиентите. Така че в крайна сметка започва да влошава и стойността на тяхната марка.

Някои от често срещаните методи са да заразят DNS, за да пренасочат клиента към много уеб сайтове за измама. Да не говорим, че всяко нещо на уебсайта е изпълнено със злонамерен софтуер. Така че, можете да отворите легитимен уебсайт и да бъдете пренасочени към заразен, само за да получите малко зловреден софтуер, зареден във вашето устройство.

Това е сериозен проблем за предприятията и изисква повече сигурност в тази ниша.

Ето защо случаите на използване на блокчейн киберсигурност могат да помогнат за решаването на проблема. Е, решението е да се направи DNS напълно децентрализирана система. Така че, с технологията за киберсигурност на блокчейн, никой хакер няма да получи достъп до IP връзките.

Също така, решенията за сигурност на блокчейн не само ще хостват DNS системата, но и ще предлагат повече слоеве за сигурност за нея.

В резултат на това има различни протоколи за сигурност на всяко ниво, което прави блокчейн и защитната мрежа система за пълно доказателство.

И по този начин сигурността на блокчейн може да се грижи за уязвимостите на DNS системата.

-

Осигуряване на децентрализирано съхранение на данни

Ако използвате централизирано хранилище за съхраняване на цялата ви информация, тогава вие сте просто седяща патица, която чака да бъде хакната. В действителност по-голямата част от централизираното съхранение е склонна към загуба на данни.

Загуба на данни може да се случи по какъвто и да е повод. Кибер атаките обаче са на първо място в този списък. Всеки ден много организации се сблъскват с изтриване и промяна в данните си без подходящо разрешение. Освен това причината за това може да е ненадеждно съхранение.

Това обаче има сериозни последици за организациите. Загубата на данни би довела до огромно препятствие и разрушаване за бизнес линията. Освен това може да развали репутацията на вашата марка; можете да загубите клиенти и да загубите финанси.

Това ви кара да мислите как така тези фирми никога не са опитвали нещо друго. И всеки ден броят на нарушенията на съхранението непрекъснато нараства. Така че е ясно, че централизираната база данни не може да предложи защита по никакъв начин.

Въпреки това, с случаите на използване на блокчейн киберсигурност, наистина можете да промените начина, по който нещата работят. Мрежовата архитектура на решенията за блокчейн сигурност е децентрализирана по природа. Така че, с този нов метод, няма да оставите нито една точка на влизане в мрежата за сигурност на блокчейн.

Нещо повече, тук, вместо една входна точка, която защитава информацията, има хиляди стабилни бариери, защитаващи вашите данни. И ето как работи блокчейн и защитната мрежа.

Освен това, с технологията за киберсигурност на блокчейн, ще ви е необходима оперативна съвместимост, за да получите пълното изживяване. Във всеки случай, технологията успява да го направи, независимо дали се съмнявате или не.

Вижте нашето ръководство за блокчейн Corda сега!

-

Удостоверяване на самоличност за Edge Devices

Ние използваме интензивно крайни устройства всеки ден от живота си и би било по-модерно и в бъдеще. В днешно време повечето устройства са свързани чрез интернет на нещата. Това обаче създава някои слаби места в системата за сигурност.

Колкото и да са наистина полезни, много хора са силно загрижени да използват и тях. В действителност повечето от крайните устройства имат свои собствени проблеми със сигурността. Освен това самата архитектура е дефектна с големи слаби места.

Знаете ли, че 41% от всички устройства с Android са уязвими към екстремни Wi-Fi атаки? Не само ще повреди телефона, но ако е свързан с какъвто и да е сайт, ще повреди и тях.

В действителност много служители са склонни да влизат в мрежата на компанията си с незащитения телефон и това води до лесен достъп за хакери.

Ето защо крайните устройства също се нуждаят от защитена среда без никакви вратички, които да предлагат всички функции.

Така че, виждате случаи на използване на блокчейн киберсигурност, в този случай е изключително подходящ. Той може да предложи удостоверяване на самоличността, необходимо за тези силно уязвими крайни устройства. Но как защитата на блокчейн ще реши този проблем?

Е, на първо място, блокчейн и защитната мрежа ще изолират основната мрежа с процес на удостоверяване в няколко стъпки. Тук той може да използва биометричен ключ или подпис, който да гарантира правилното влизане.

Следователно решенията за сигурност на блокчейн могат да гарантират, че само упълномощеното лице влиза в системата. С помощта на децентрализираното хранилище технологията за киберсигурност blockchain също може да съхранява ключовете на безопасно място.

Освен това самата мрежа може да предложи цифрови идентичности, когато дадена компания я създаде за първи път.

-

Осигурете разпространение на публичния ключ

Дори ако разчитате на пароли или трябва да го правите, докато всички системи в света не бъдат напълно децентрализирани, как може да помогне на blockchain сигурността в този случай? Понастоящем повечето пароли и потребителски имена се запазват в централизирани бази данни.

Е, вече знаете, че те са изключително лесни за хакване. Ако по някакъв начин самата база данни бъде хакната, тогава хакерът просто е ударил джакпота. Може би си мислите каква е голямата работа, ако получи паролата на който и да е акаунт в социални медии или някакъв уебсайт, който едва използвате?

Е, проблемът би бил, когато използвате една и съща или подобна парола за влизанията в банковата си сметка или за регистрацията в здравните си записи. Освен това е по-лесно да разберете модел, като видите паролата на тези. Така че, дори ако смятате, че едно хакване на парола няма да има значение, в действителност може.

И ето как хакерите получават подобаващо. За да го спрат, публичните ключове като пароли или потребителски имена ще бъдат разпределени, така че никой хакер да не получи достъп до тях.

Случаите на използване на блокчейн киберсигурност ще предложат мрежа за сигурност на блокчейн, която е напълно децентрализирана. Ако започнете да съхранявате публичния си ключ в множество възли с пълно криптиране, за хакерите става трудно да получат достъп до него.

Само си представете, разделихте паролата и я шифровахте и разпределихте всички парчета между много възли в блокчейн и защитната мрежа.

Така че, дори ако хакерът се опита да получи достъп в блокчейн технологията за киберсигурност, той не може да знае къде всъщност са парчетата.

Освен това на пазара има много решения за сигурност на блокчейн, които можете да изпробвате.

Научете за различните бизнес модели на блокчейн, за да използвате технологията сега!

-

Предложете хардуерно произход на устройство

Това е ухото на кибервойната, където киберпрестъпниците използват всичко, което е по силите им, за да ни осакатят. В действителност всяка индустрия е изправена пред проблеми с кражбите и не разполага с подходяща сигурност, за да ги поддържа.

Освен това много компании за сняг също имат фалшиви продукти. Тези продукти попадат в тяхната система, без да оставят следи и хората ги купуват като легитимни продукти. Нещо повече, хардуерът е една от най-фалшифицираните ниши за всички времена.

Киберпрестъпниците обаче използват този фалшифициран хардуер в своя полза. Фалшивият хардуер има скрити злонамерени вируси. Да, добре сте чули, те вкарват вирусите в хардуера, преди да го доставят на легитимни индустрии.

Тъй като няма хардуерно произход, много организации не знаят дали си имат работа с добри или лоши продукти. В резултат на това, когато една организация се сдобие с устройствата и ги включи в своята мрежа, целият ад се разпада.

Въпреки че може да имате създаден и работещ протокол за сигурност, вирусите от хардуера са наистина трудни за премахване.

По този начин трябва да има хардуерно произход и случаите на използване на киберсигурност на блокчейн определено могат да направят това. С хардуерния произход на устройството вече никакви злонамерени вируси не могат да нарушават мрежата. Сега, докато произвежда, индустрията може да види дали доставчикът е легитимен или не в мрежата за сигурност на блокчейн.

С помощта на блокчейн и платформата за сигурност той може лесно да разбере произхода на хардуера. Това е една от многото предимства на блокчейн технологията за киберсигурност, а неизменната база данни помага да се запази информацията неопетнена.

Вече има няколко решения за сигурност на блокчейн за тази ниша специално.

-

Филтриране на сигналите за сигурност

Е, използването на типични протоколи за киберсигурност е страхотно. С това обаче се стига и до много разходи. Проблемът е, когато те могат да забележат злонамерен софтуер или лоши данни. Те обаче изглежда също така обозначават законните данни като корумпирани.

В действителност фалшивото сигнализиране е толкова голямо на брой, че се нуждае от допълнителни административни разходи, за да разбере кое не е и кое е. По този начин той продължава да добавя повече пари, вместо да ги намалява.

Тези фалшиво положителни данни могат да доведат до проблеми както за потребителя, така и за самата компания. Само с фалшиво положителни данни, това струва на предприятия над 1,3 милиона долара всяка година. Освен това количеството загубено време е 21 000 часа.

Така че, това не само губи огромното количество пари, но също така губи време.

Ето защо с случаите на използване на блокчейн киберсигурност можете да получите филтрираните данни. Освен това предупрежденията за сигурност на блокчейна ще бъдат по-точни, без никакви фалшиви положителни резултати. Възлите в рамката на решенията за сигурност на блокчейн могат да работят като верификатор дали данните са верни или не.

По този начин ще се отървете от допълнителните разходи и загубеното време завинаги в блокчейн технологията за киберсигурност. Това обаче не е единствената полза тук. Блочните вериги и платформите за сигурност са далеч по-евтини от средните решения. Така че това е печеливша за всички.

Глава 5: Примери за блокчейн киберсигурност на работното място

-

Сантандер

Santander използва blockchain сигурност, за да подобри своите международни платежни услуги. Очевидно те са първата банка в Обединеното кралство, която приема блокчейн за целите на сигурността. Освен това, с помощта на блокчейн и киберсигурност, те помагат на своите клиенти да плащат в Южна Америка и Европа, използвайки своя акаунт в Сантандер.

Също така, с помощта на Ripple, сега услугата One Pay Fix работи на живо в Полша, Великобритания, Бразилия и Испания. Всички знаем как вътрешната мрежа на банките винаги е подложена на постоянни кибератаки. И за да се увери, че клиентите не страдат, Santander използва blockchain сигурност, за да защити и цялата си вътрешна мрежа.

-

Национална банка на Канада

Националната банка на Канада използва блокчейн и мрежа за киберсигурност за издаване на дългове. В момента те използват J.P. Morgan’s Quorum enterprise-Ethereum като базова мрежа. Quorum е корпоративна версия на Ethereum с добавени протоколи за сигурност за защита на всяка организация от кибер-атаки.

А Националната банка на Канада използва аспекта на сигурността на блокчейн, за да осигури 100% безопасност при транзакциите. Освен това работи и по други проекти, като например предлага сигурен канал за индустриите на веригата за доставки.

Както и да е, наскоро те преминаха през пробна фаза на издаване на дългове, където издадоха 150 милиона долара едногодишен дълг, използвайки платформата.

-

Barclays

Barclays използва блокчейн и киберсигурност, за да предложи сигурност при преводи на средства. Не само това, но те също имат патент за използване на технологията за сигурност на блокчейн. В действителност основната цел на тази компания е да я използва за повишаване на стабилността и популярността на валутните трансфери.

Те също го използват, за да пазят всичките си вътрешни бази данни извън обсега на хакери. На всичкото отгоре те имат и патент за блокчейн сигурност в KYC процесите. Така че, с помощта на него, всяка банка или финансова компания може да съхранява личната си идентификация в блокчейн мрежата.

-

Променете здравеопазването

Change Healthcare използва блокчейн и киберсигурност, за да предлага здравни решения в болниците в САЩ. Не само това, но и те го използват за собствено управление на сигурността. Освен това, компанията знае как здравната индустрия се разпада поради хакове и злоупотреби с киберпрестъпниците. В действителност всекидневен фактор е, че много чувствителна информация за пациентите се изтегля или хаква от базата данни на болницата.

Да не говорим, че промяната на данните за лична изгода е забележителна. И всичко това, защото здравната индустрия няма подходяща сигурност. Ето защо Change Healthcare предлага не само решения за сигурност на блокчейн, но също така ги използва за наблюдение на тяхната мрежа.

-

Връзки със здравето

Health Linkages използва blockchain сигурност за осигуряване на прозрачен процес на трансфер на данни и одит за здравния сектор. Не само това, но също така използва това, за да засили съответствията в бранша. В действителност, използвайки тяхната платформа, можете да споделяте данни за пациенти само ако имате подходящи идентификационни данни.

Освен това в него са изброени всички здравни събития и което прави по-ясно вземането на решения за лекарите. Приоритет е обаче да се гарантира, че нито един хакер или трета страна няма достъп до тази информация.

Понастоящем те работят по различно изпитание на блокчейн и проект за киберсигурност, където професионалистите могат да преглеждат информацията за пациентите в защитен канал.

-

Щат Колорадо

Щатът Колорадо използва blockchain сигурност и смята, че за случаи на правителствена употреба те могат да го използват за защита на данните. Не само това, но Сенатът на Колорадо прие законопроект относно въпроса за използването на сигурността на блокчейн, за да осигури тяхното съхранение на записи.

Обикновено Колорадо се справят с 6-8 милиона опита за хакерство всеки ден. И много пъти хакерите са побеждавали, увреждайки правителствената структура. За да се справи с това, Колорадо използва криптирането на блокчейн, за да ги предпази от всякакви опити за хакове. И по този начин сигурността на блокчейн оказва влияние и върху правителствата.

-

Австралия

Е, австралийското правителство не изостава толкова много, когато става въпрос за използване на блокчейн и киберсигурност за съхраняване на техните правителствени документи. В действителност страната наскоро даде приоритет на използването на мрежа за сигурност на блокчейн за правителството.

Въпреки че мрежата все още е в ранните фази, но все още държавните служители смятат, че технологията скоро ще се превърне в наистина ценен актив.

В момента те получават технологична подкрепа от IBM, за да направят правителствената екосистема. Също така федералното правителство смята, че това ще бъде прекрасно допълнение и за бъдещите правителства.

-

Малта

В момента Малта използва blockchain сигурност за архивиране на своите финансови сектори. Правителствените служители обаче разглеждат и аспекта на сигурността на блокчейна. Защо? Е, те основно искат да защитят всички свои правителствени документи. Освен това те искат да пазят цялата информация за гражданите далеч от киберпрестъпниците.

В действителност Малта е повече от нетърпелива да приветства блокчейн във всеки сектор. Всъщност те искат да станат Blockchain Island. Освен това, с нарастващата мания за криптовалути в Малта, те са били под прицела на хакера от много дълго време.

Ето защо правителството иска да използва блокчейн като защитен слой и за техните бази данни.

-

Агенция за отбранителни научноизследователски проекти (DARPA)

Агенцията за модерни изследователски проекти в областта на отбраната или DARPA наистина е агенцията на Министерството на отбраната на САЩ, която работи по технологии за военните. В действителност те основно разработват различни нововъзникващи технологии за американската армия.

Сега обаче, когато блокчейн технологията е една от нововъзникващите технологии, DARPA проучва как може да я използва за сигурността и криптирането на трансферите на данни. Ето защо те работят по система за съобщения, базирана на blockchain, която може да помогне на военните да споделят незабавно информацията на всяко място.

И също така, за да сте сигурни, че никоя трета страна не може да пресече съобщението си в мрежата за блокчейн и киберсигурност.

Вижте разликите между Blockchain и базата данни.

-

Китайски военни

Китайските военни вече се интересуват от блокчейн сигурността, за да подобрят своите протоколи за сигурност в рамките на своята военна и правителствена мрежа. Освен това те смятат, че сигурността на блокчейн има потенциала да спре чуждите противници да променят или променят жизненоважна военна или правителствена информация.

Обикновено те трябва да се справят с много изтичания и промени на информация. И определено военната информация на дадена държава не трябва да бъде на ръката на третата страна. Това може сериозно да навреди на страната.

Все още не знаем по какви проекти работят, поради съображения за поверителност. Но знаем, че те се стремят да обхващат информация за оперативното разузнаване и комуникацията между офицерите.

И така, можете да видите как сигурността на блокчейн наистина влияе на най-големия сектор в света.

-

Lockheed Martin

Lockheed Martin е първият изпълнител на отбраната в САЩ, който използва блокчейн и киберсигурност за подобряване на протоколите. Не само това, но също така използва сигурността на блокчейн в управлението на риска във веригата на доставки, инженерните системи и разработването на софтуер.

Той иска да се увери, че всяко едно от тези полета има супер строга сигурност. В действителност компанията получава технологична подкрепа от Guardtime.

Друга възможна причина тя да избере мрежата за сигурност на блокчейн е да се увери, че цялото развитие на оръжията ще остане в безопасност и няма да попадне в грешните ръце, тъй като развитието на оръжията също е жизненоважна част в държавата и правителството.

-

Автоматизация на Flex и Rockwell

Flex е компанията за доставки, която използва блокчейн технология по различни причини и една от тях е сигурността. Не само Flex, но и друга хардуерна компания Rockwell Automation също използва blockchain сигурност, за да предложи по-сигурна инфраструктура за техния производствен и корабоплавателен процес.

В момента и двамата получиха технологична подкрепа от Cisco. В действителност, като част от доверения IoT Alliance, Cisco е повече от нетърпелив да интегрира blockchain с IoT устройства.

Още повече, че те мислят, че IoT и blockchain всъщност се сдвояват наистина добре.

-

Министерството на енергетиката на САЩ

Министерството на енергетиката на САЩ работи с Guardtime, за да осигури напълно защитена мрежа за разпределените енергийни ресурси на ръба на електрическите мрежи. Тук, под ръба на електрическите мрежи, те означават пресечната точка, където електрическата мрежа се разделя на други клиенти и разпределени мрежи.

Освен това те искат да спрат всяко злоупотреба с енергията, преди тя да се раздели в други мрежи. Очевидно проектът се нарича Киберсигурност за системи за доставка на енергия по времето на Обама.

Освен това, използването на блокчейн за поддръжка на системата не само ще им помогне да се борят с атаки на трети страни, но и ще осигури по-голяма надеждност на инфраструктурата.

-

Етичен

Понастоящем Ethical използва защитата на блокчейн за защита на своите одиторски следи. Освен това те работят с Guardtime, за да осигурят пълна сигурност на одитните следи. В действителност, всеки път, когато дадена операция приключи, тя се добавя към базата данни. Освен това за всеки запис се въвежда нов KSI подпис.

Какво етично тук съхранява подписа като доказателство за доказателство? АКО подписът присъства в базата данни, това е доказателство, че авторството, времето или целостта на одита са все още непокътнати. Както и да е, доказаното се регистрира в блокчейн мрежата на Guardtime за бъдеща употреба.

За да се гарантира, че нищо не е било докоснато, компанията може да валидира с помощта на подписа с доказателствата в базата данни.

Защо не разгледате нашето ръководство за блокчейн Hyperledger?

-

Британски енергиен сектор

Британският енергиен сектор проучва сигурността на блокчейн и за това в момента обмисля технологията на Guardtime. Ето защо да се разбере по-добре концепцията за blockchain сигурност; в момента секторът приема кибер упражнения от тях.

Всички упражнения, включени в енергийната среда, имат различни среди, сценарий и симулация в реалния живот, за да се разбере как наистина работи всичко. В момента обаче основната цел беше да помогне на участниците да открият атаката, да я спрат да се разпространява и да се възстанови от нея.

Е, излишно е да казвам, че ученията бяха успешни и енергийният сектор в Обединеното кралство получи вкус на блокчейн мощност. Все още обаче не знаем дали ще внедрят технологията или не.

-

Граждански ядрен сектор в Обединеното кралство

Друг огромен сектор, който се занимава с блокчейн сигурността, е британският граждански ядрен сектор. В действителност ядреният сектор трябва да има пълни доказателства за сигурност, ако иска да отблъсне всички атаки, с които се сблъсква всеки ден.

Ето защо те работят с Guardtime, за да разберат по-добре последиците от използването на технологията. В момента Guardtime им показа реална кибератака срещу ядрена централа и как могат да я защитят.

Изглежда, че това беше огромен успех. Въпреки че ядреният сектор е повече от нетърпелив да работи с блокчейн, ние все още не знаем дали те имат някакъв активен проект или не.

-

Даниели

Даниели приема решение за сигурност на блокчейн от Naoris. Ако не сте чували за Даниели, нека ви разкажа само малко. Danieli е един от най-големите доставчици на стомана в бранша. Тъй като Danilei е една от компаниите със сини чипове, е абсолютно необходимо тя да получи защита за цялата клиентска и чувствителна информация.

В текущия им статус всяко едно от техните служителски устройства може да действа като път към тяхната мрежа. Така че, за да се уверят, че те не са изправени пред сериозни кибер последици, те помолиха Naoris за blockchain сигурност само за техните сървъри за данни по света.

На този етап проектът все още продължава.

-

Министерство на отбраната на Естония

Естонското министерство на отбраната сключи договор за Guardtime за сигурност на блокчейн. Всъщност те искат да разработят следващото поколение киберполигон на НАТО за правителството. В действителност новият дизайн ще отключи много функции като електронна война, разузнаване, възможности за усъвършенстване на мисията, кибер ценни книжа и много други.

Така че, за да сте сигурни, че всичко е на място, трябва да има кибер архивиране с пълна устойчивост. Ето защо те използват blockchain сигурност за това.

Ако искате да научите повече за предизвикателствата за приемане на блокчейн, можете да проверите нашата статия за него.

Глава 6: Крайна бележка

Киберсигурността е бъркотия от доста време насам. Главно веднага след цъфтежа на зловредния софтуер през 2016 г., много организации се сблъскват с огромно количество загуби всяка година само заради киберпрестъпленията.

Както можете да видите обаче, сигурността на блокчейн е повече от способна да се справи сама с цялата заплаха за сигурността. Не мога да кажа, че това е напълно доказана технология. Оценявайки обаче как работят другите протоколи за сигурност, блокчейнът е далеч от добро начало. Така че, определено си струва да се разгледа.